1.インテル アイデンティティ・プロテクション・テクノロジーとは

1.1概要

インテルのサイトにある簡単な機能の説明は下記のとおりです。

インテル® アイデンティティー・プロテクション・テクノロジーは、オンラインの顧客やビジネスデータへのアクセスを脅迫や詐欺から守る、シンプルで耐タンパー性を備えたソリューションを提供するための内蔵型セキュリティー・トークン・テクノロジーです。インテル® IPT では、Web サイト、金融機関、ネットワーク・サービスにアクセスするユニークユーザーの PC に対し、ハードウェア・ベースの認証を提供し、マルウェアによるログインの試みではないことを確認します。インテル® IPT は、Web サイトやビジネスでのログインにおいて、情報保護のための 2 要素認証ソリューションを提供する重要なコンポーネントです。

オンラインでのセキュリティ認証時にハードウェアベースの認証で安全を確保するということです。”情報保護のための 2 要素認証ソリューション”というのは、「キャッシュカードと暗証番号というように、利用者に固有な二つの要素により確実に認証すること(SECOMウェブサイトより)」だそうです。PCでの具体例としては高価なソフトウェアのライセンス認証で利用されることがあるUSBドングルが挙げられます。

具体的には、OTP、PKIの二つの認証方法とプロテクテッド・トランザクションディスプレイという技術の組み合わせにより実現します。

1.2OTP対応インテルIPT

OTPというのはOne Time Passwordの略です。ワンタイムパスワードはよくある機能で、機能としては何の変哲もないワンタイムパスワードの機能のようです。

従来ワンタイムパスワードはサービス提供者からもらうUSBドングルやキーホルダー型のトークンを利用していました(参考例:http://www.ftsafe.co.jp/)。ですが、この小さなトークンを持ち運ぶのは紛失や盗難の危険性をはらんでいます。実際私も数百万円のソフトウェアのトークンを失くしかけて冷や汗をかいた覚えがあります。

そこでIPTでは、このトークンをCPU、チップセットに実装することで紛失を防いでいます。認証を行うサービスの側は、IPTが対応している認証アルゴリズムに対応することで、この埋め込みトークンを利用することができます。

1.3PKI対応インテルIPT

第3世代Core iプロセッサにのみ実装されているのがこのPKIです。PKIはPublic Key Infrastructureつまり公開鍵基盤です。公開鍵基盤というと多くの人が聞いたことがあると思います。私もソフトウェアの授業で聞いた覚えはありますが、さっぱり忘れているので、おさらいがてら説明して行きます。

まず、公開鍵基盤に利用されている公開鍵暗号の説明は以下のとおりです。

公開鍵暗号とは、2つの対となる鍵を用いて、データの暗号化や復号化を行なう暗号方式のことである。

公開鍵暗号のうち、一方は広く他人に公開するため公開鍵と呼ばれ、もう一方は本人だけにわかるよう厳重に管理されるので秘密鍵と呼ばれる。秘密鍵で暗号化されたデータは対応する公開鍵でしか復号できず、公開鍵で暗号化されたデータは対応する秘密鍵でしか復号できない。(IT用語辞典バイナリより)

公開鍵基盤はこの認証システムを実現させるためのシステムで以下の基本要素からなるものだそうです。(参考URL)

・鍵と証明書のライフサイクル

・管理認証機関(CA)

・機能登録機関(RA:Registration Authority)

・機能証明書の保管、運用

・管理用ディレクトリの維持

・完全な証明書失効システム

・鍵のバックアップとリカバリの仕組み

・タイムスタンプ機能

この仕組みの中でPKI対応IPTは秘密鍵をチップセットに保持する機能があるとのことです。

1.4プロテクテッド・トランザクション・ディスプレイ

これは上記をより安全に実現するための機能で、CPUがOSを介さず、直接認証のための番号、パスワード入力画面を出力する機能です。これにより、たとえばハッカーがOSに悪意あるソフトを仕込んで画面を盗み見しても、ハードウェアから直接出力される暗証番号を見ることはできないのです。

2. まとめ

・インテル・アイデンティティ・プロテクション・テクノロジーはハードウェアによりインターネットを介したセキュリティ認証を強固にするテクノロジーである。

・ワンタイムパスワード(OTP)、公開鍵基盤(PKI)、プロテクテッド・トランザクション・ディスプレイの三つのテクノロジーにより構成される。

IPTワンタイムパスワードでのログイン認証の実証

1.実証内容

IPTに対応するサイトをいろいろ調べた結果、シマンテックVIP AccessとMydigipassが少なくとも対応しているということが英語インテルサイトに記載されていました。 VIP Accessについては実際はIPTなしでも普通に動くのでまったく検証にならないということがチームメンバーの愛生さんなどのレビューにより明らかになっています。

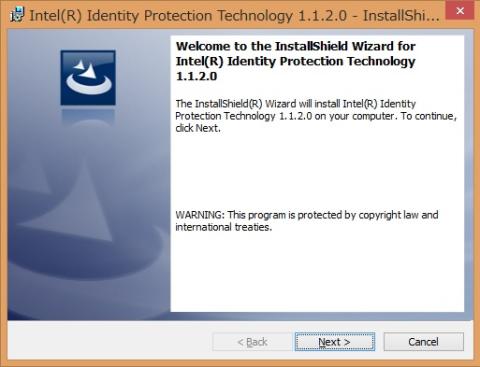

ですので、今回はMydigipassによるIPT機能の実践を行います。検証マシンは第一の謎に示したもので、OSは第4の謎と同様にWindows8 Professionalです。検証用にIPTドライバーをインストールしましたが、必要性は不明です。

2.Mydigipassとは

Mydigipassはパスワード管理サイトで、いろいろなサイトのパスワードを記録して、ID・パスワード入力の手間を省いてくれるサイトです。当然サイト自身のセキュリティを厳しくしないといけないので、基本的に2要素認証が必須になっています。

2要素認証の一つの選択肢がintel IPTで、IPTのワンタイムパスワード機能と普通のパスワードによって認証を行います。

3.MydigipassでのOTP利用

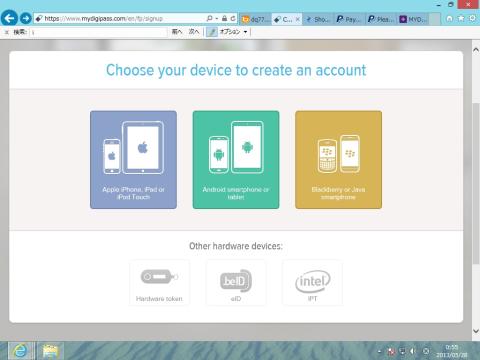

Mydigipassのサイトにアクセス、登録を始めるとアカウントを作成するデバイス(トークン)の選択が求められます。スマホやタブレットもトークンになります、すごいです。

右下にIPTがあるのが分かると思います。

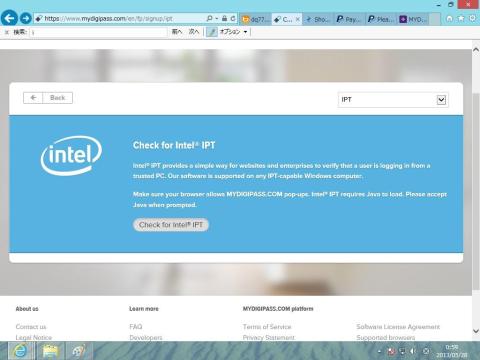

IPTを選ぶとIPTチェックのプログラムがウェブ上で動きます。

IPTが入っているため、デバイスは信頼できるとして認証されます。

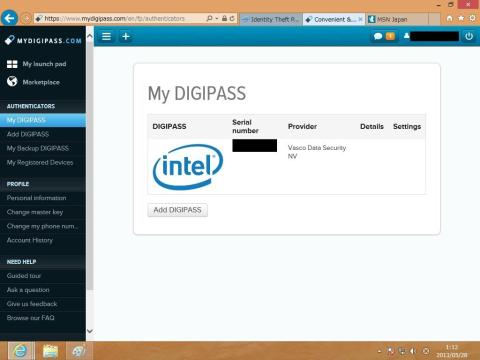

ログインすると、自分の認証トークン一覧が出ます。今回はIPTだけなのですが、Addにより追加することが可能です。

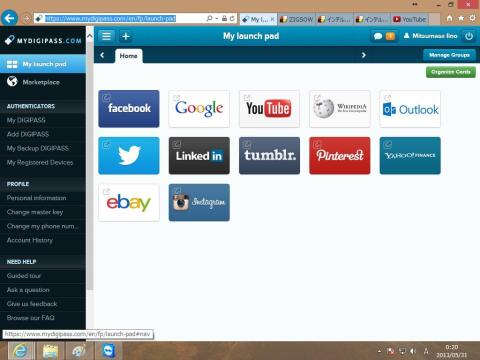

下記のようにいろいろなサイトのIDとパスワードが保存できます。

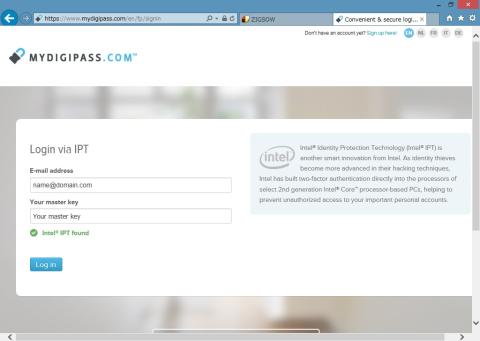

登録後、ログインしようとすると、下記のような画面になります。

IPTがあるということが確認されています。

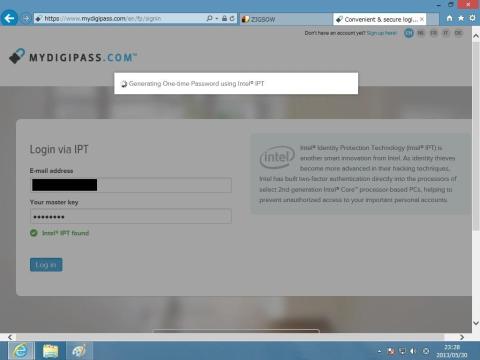

ログインボタンを押すと、一瞬ワンタイムパスワードが生成されているという旨が表示されます。

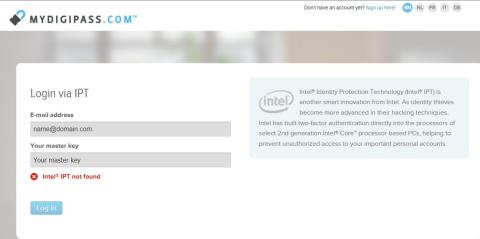

ちなみに、IPTがないマシンからアクセスすると下記の画面になり、ログインボタンが押せなくなっていました。

4.おわりに

今回はMydigipassというパスワード管理サイトでのOTP認証が確認できました。ワンタイムパスワードはハードウェアで生成されるので、直接サイトに送信でき、入力の手間がありませんでした。安心な一方で使うときはマシン固有になるので、別のマシンだとそれも認証が必要ということです。そのため、IPTだけだと利用できる場所が非常に限られてしまいます。キーホルダーやスマホなどの持ち運びトークンもまだまだ必要です。

一方で、1マシンにだけインストール可能というライセンスには非常に有効なので、厳格なライセンス管理にはうってつけだと思います。

本体がトークンになるということで、盗難時に危ないじゃないかという疑問もあります。しかし、vProテクノロジーには第4の謎で解明したアンチセフトテクノロジーがあるので問題ありません。

解答編ではOTP以外にもPKI、プロテクテッド・トランザクション・ディスプレイというテクノロジーがあることを紹介しました。

プロテクテッド・トランザクション・ディスプレイが働くかと考え、TeamViewerを利用して遠隔操作をしましたが、遠隔操作でもログインは普通に可能だったのでMydigipassでは利用されていないようです。

PKIについては第3世代core iプロセッサからの新テクノロジーということで、対応サイトも少ないと思われます。今回は見つけることができませんでした。

今回、課題がかなり厳密に指定される変則的なレビューでしたが、5つの焦点についてじっくりと理解することができたので、非常に面白かったと感じました。

ZIGSOWにログインするとコメントやこのアイテムを持っているユーザー全員に質問できます。