インテル® アイデンティティー・プロテクション・テクノロジー(IPT)とは

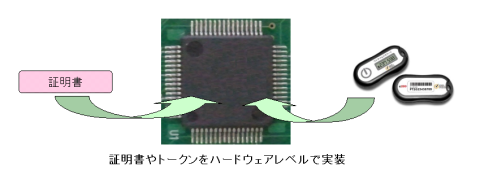

ワンタイムパスワード(OTP)と公開鍵基盤(PKI)の仕組みを、ハードウェアレベルで実装することにより、より堅固なセキュリティを実現するものです。

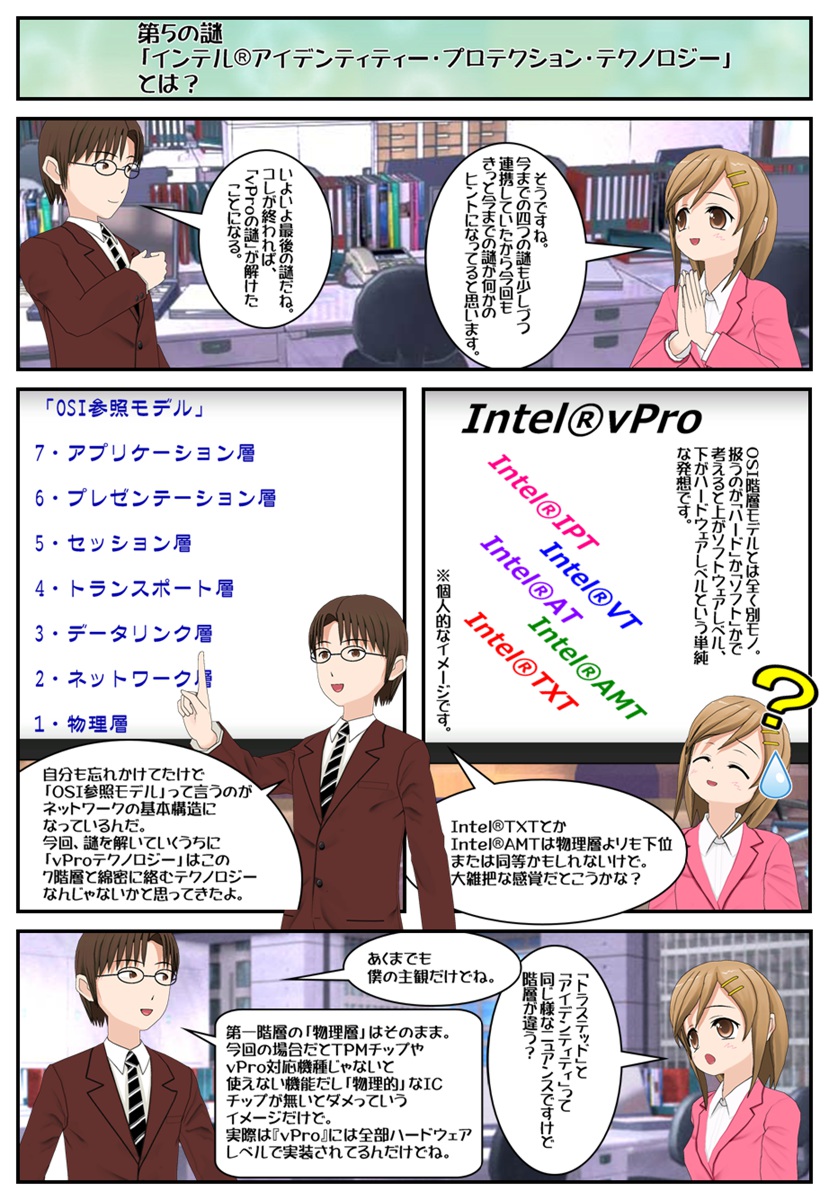

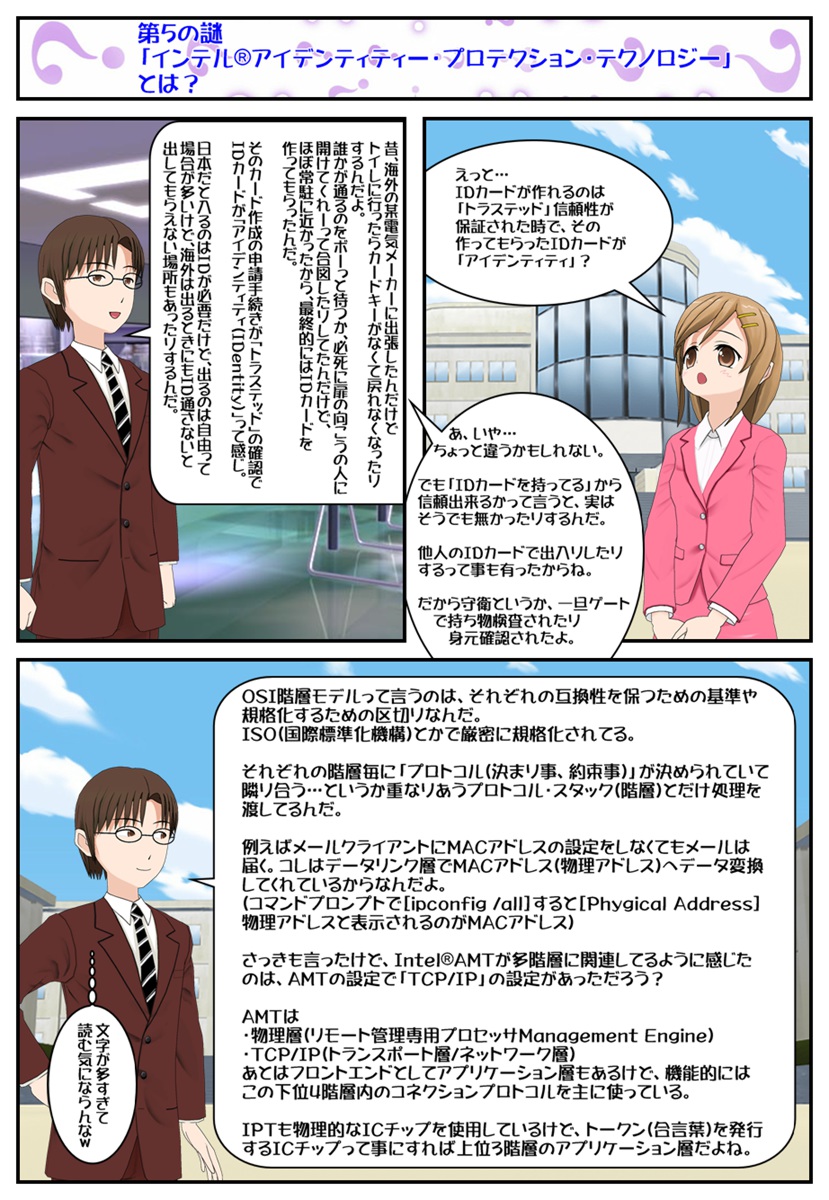

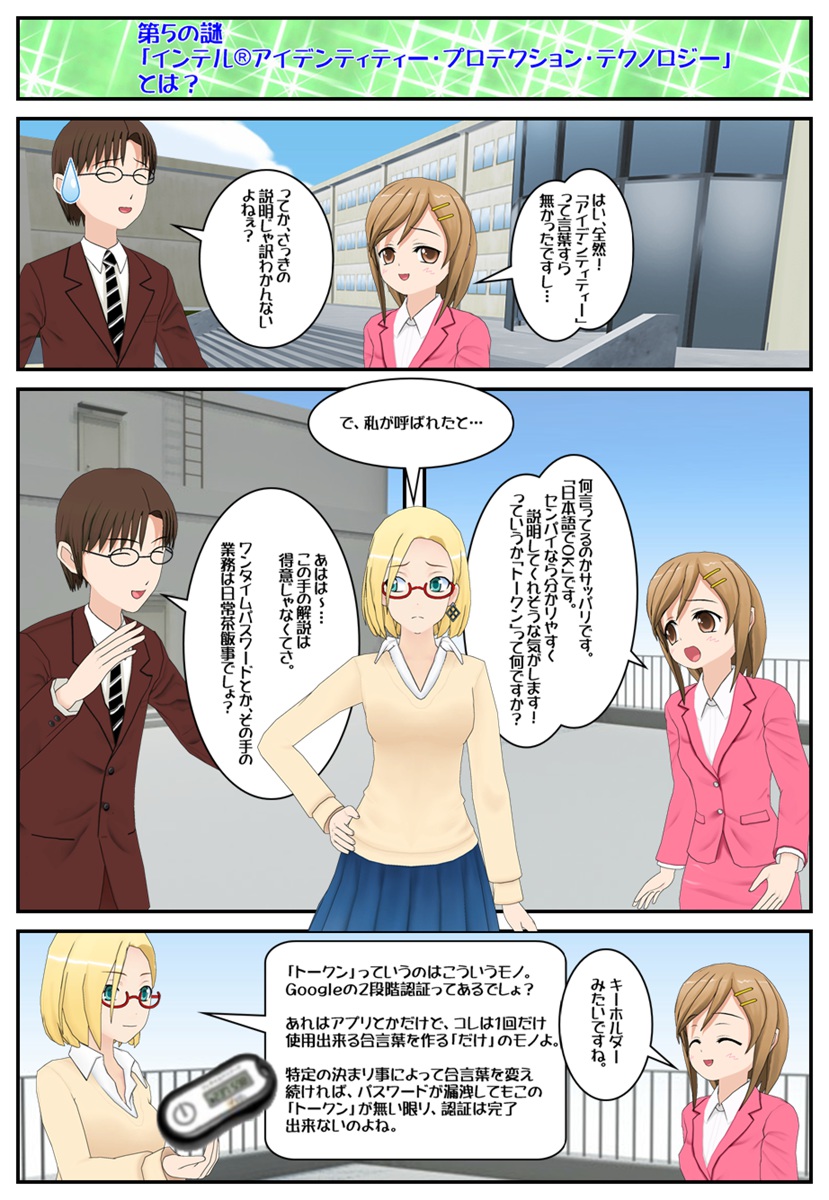

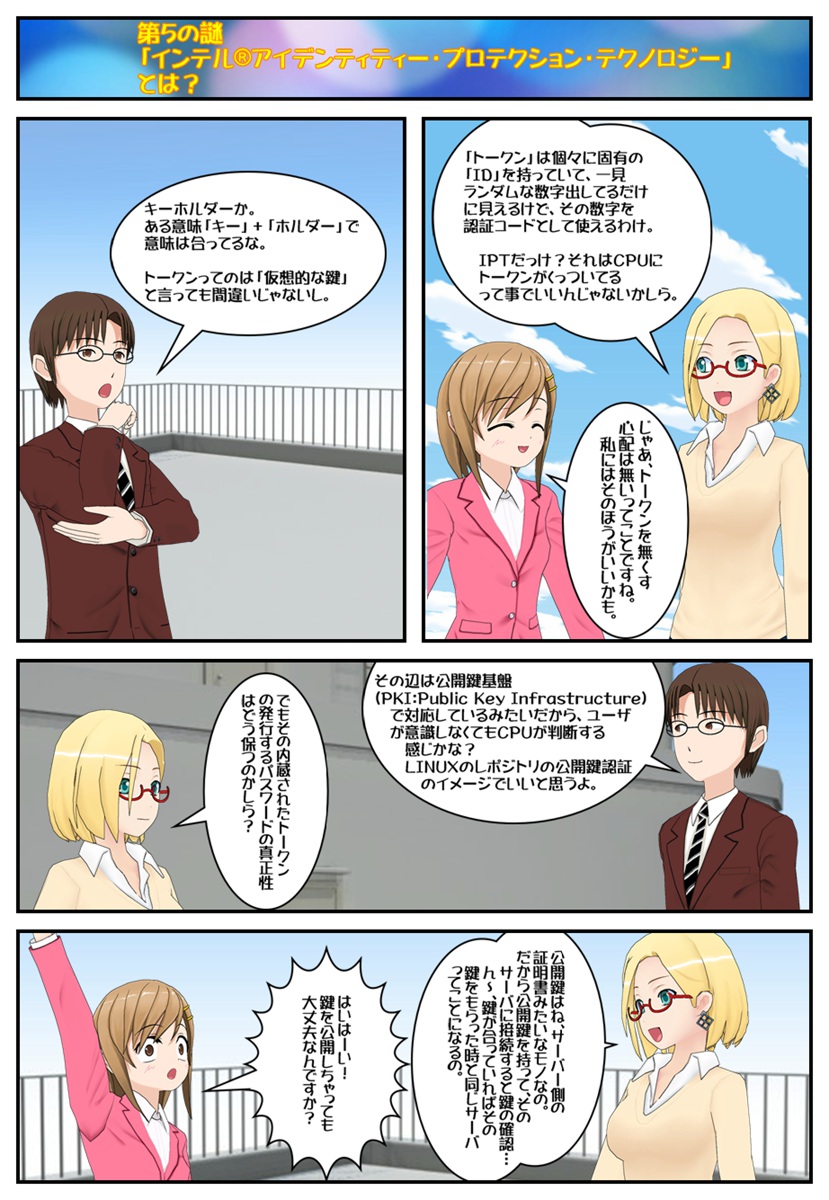

まずは漫画でイメージを掴んでください。

作者:takさん

すいませんタイトルは作者のtakさんの許可なしに、好き勝手につけましたごめんなさい。

まずはOPTとPKIから軽く説明しておきます。

これらはインテル独自の技術ではなく、セキュリティ保護を目的とした仕組みです。

ワンタイムパスワードのことです。

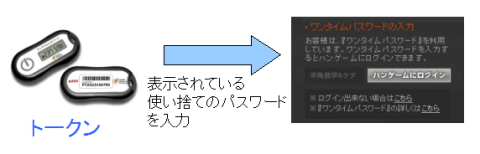

オンラインゲームや決済のあるサイトではメジャーになってきているので、ご存知の方も多いと思いますが、アカウントと自分で決めたパスワード以外に、一回きりの使い捨てパスワードを利用して認証するシステムです。

OPTには使い捨てのパスワードを生成するトークンが必要であり、ハードウェアトークンを購入するか、もしくはPCやスマフォやiPhoneにトークンのソフトをインストールして用意します。

時間限定の1回きり使い捨てパスワードがトークン毎に異なる値で発行されますので、トークンを所有している人にだけが正しいパスワードを入力できることになります。

よくあるユーザーIDとパスワードだけの承認システムでは

ブルートフォースアタックやパスワードが管理されているサーバーから情報漏えいしてしまうと、簡単に破られてしまいますが、毎回パスワードが異なるOTPはこれらの心配は非常に少なくなり堅固なセキュリティとなります。

※広義では使い捨てパスワードを使った認証システム全体、狭義では使い捨てパスワード自体の事をOPTと呼びます

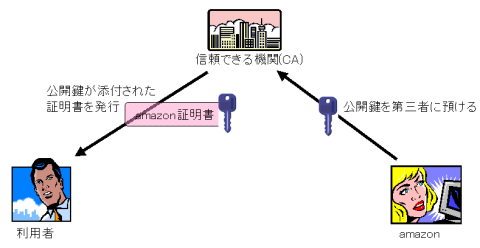

公開鍵基盤のことです。

サービス提供者、もしくは利用者の身元を保証する仕組みです。

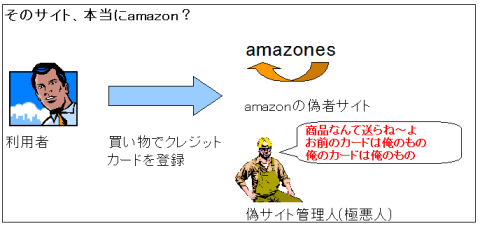

具体的な例で説明しますと

あなた(利用者)がamazon(サービス提供者)で買い物をするために、クレジットカードを登録することを想定してください。

amazonへのリンクが犯罪者によって作られたそっくりな偽者サイトへのリンクだったとしたら、クレジットカード情報や個人情報を抜き取られますよね。

偽者が本物に「なりすます」行為を防ぐ目的で作られた仕組みがPKIです。

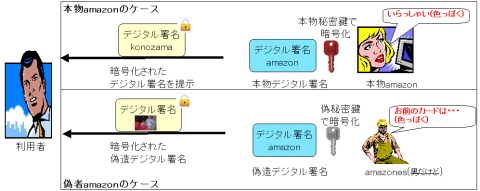

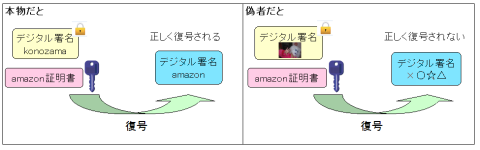

まず本物のサイトであることを示すためのデジタル署名をamazonが提示してきますので、あなたは提示されたデジタル署名を確認します。

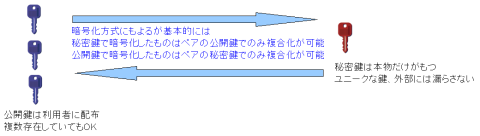

ただの署名では簡単に偽造できてしまい、誰でもamazonを名乗れるので、秘密鍵という本物のamazonだけが所有する鍵でデジタル署名は暗号化されています。

あなたが確認する方法は、公開鍵を用いて暗号化されたデジタル署名を復号化します。

公開鍵はamazonが予め、信頼できる第三者の機関(CA)に登録されます。

信頼のおける第三者機関は、amazonの公開鍵であることを保証する証明書と一緒に、公開鍵を利用者側に配布します。

秘密鍵と公開鍵はペアになっており、ちらかが偽者の鍵であれば正しく復号化(暗号化)されません。

秘密鍵はデジタル署名の発行元だけが所有するユニークな鍵であり、外部に公開することはなく。公開鍵は多くの利用者に提供できるよう複数個存在していても問題ありません。

証明書に添付されている公開鍵で、デジタル署名を復号することにより本物かどうかを確認することができます。公開鍵で復号したデジタル署名がamazonであれば信頼のおける署名であると確認することができます。

実際にはこれらの確認はブラウザ等で処理されており、デジタル署名や証明書に不備があるとエラーが出るはずです。また有名どころの証明書は大半がOSインストール時に既にインストールされています。

OTPのトークンとPKIの証明書がIntel® vPRO対応CPUやマザーボードのハードウェアレベルで実装されています。

その他、IPT自体の機能ではないのですが連携した機能として、

プロテクテッド・トランザクション・ディスプレイ

といった機能があります。

参考動画(英語1:27頃から実演あり)

これは、パスワード入力画面をOSやソフトを介さず、IntelCPUのSandy BridgeやIvy BridgeのCPU内のGPUにより直接モニタに描画されます。

IPTと同じくハードウェアレベルで実装することにより堅固なセキュリティを実現しています。

まずはメリットを説明する前に、予備知識からお話します。

※以下説明は基本的な一例を簡潔に説明したものであり、厳密にはちょっと異なる部分や例外もありますが、イメージとして捕らえてください。

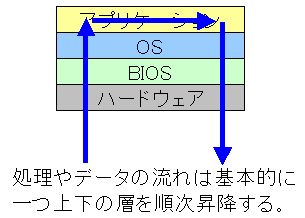

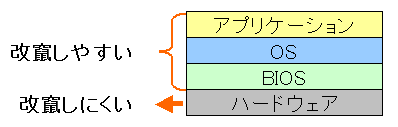

Takさんの漫画の冒頭にあったOSI参照モデルの話に類似しますが、PCの仕組みも階層の概念が取り入れられています。

最下層をハードウェアとしその上にBIOSやドライバ、OS、アプリケーションが積み重なります。基本的には一つ上下の層を介して、処理やデータは受け渡しされます。

そしてソフトウェアは改竄されやすい、ハードウェアは改竄されにくい特徴があります。

基本的には下層ほど改竄しにくく、上層ほど改竄が容易になる傾向にあります。

例えばソフトウェアは今では趣味で作る人が多くなりましたが、OSやBIOSを作れる人は少ないですよね。またソフトウェアにはウイルスをネットワーク越しに仕込めますが、ハードウェアを改造しようと思えば、その物がある場所に居ないとできませんよね。

では本題のIPTのメリットについて説明します。

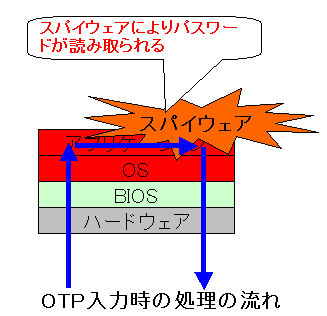

PCがパスワードを読み取るスパイウェアに感染しているときに、パスワードを入力することを想定してください。

処理やデータの流れは順次層を通じて流れていくため、OSやアプリケーションに処理が移ったときに、スパイウェアによってパスワードが読み取られてしまいます。

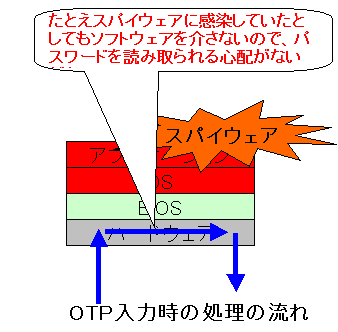

IPTのハードウェアによるワンタイムパスワードの承認や、プロテクテッド・トランザクション・ディスプレイでのパスワード入力はOS以上を介さず、ハードウェアレベルで処理を完了させてしまうので、OS層に処理が移ることはなくスパイウェアにパスワードが読み取られる心配がありません。

IPTはこの様な仕組みで、セキュリティを堅固なものにしています。

VIP Access DesktopとSteam GuardでIPTを試してみた

検証はチームメンバである、リンさんならびにn-eさんに実施して頂きました。

私は某ゲームサイトで検証し、OTPでのログインは出来るのですが、

Intel IPTで認証している事の目視確認ができず、Intel IPTが有効なのか無効なのかを判断できませんでした。

リンさんにはSteam Guardを利用してIntel IPTのうちのPKIの効果を確認していただきました。

まずは、Intel IPTのソフトがインストールされておらず、

セキュリティステータスが有効化されていない状態です。

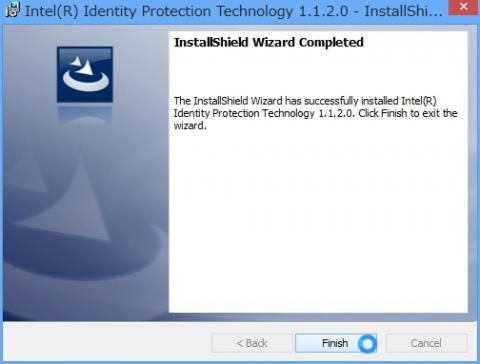

Intel IPTを有効にするためにソフトウェアをインストール。

※Intel公式サイトで提供されている最新ソフトウェアはDQ77未対応であり動作しないようです、添付のCD利用。

Intel IPTソフトウェアのインストール後は、

セキュリティステータスが有効になっている事が確認できます。

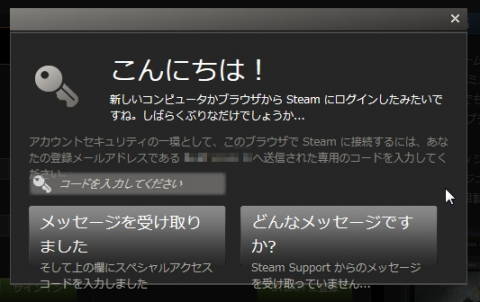

他のマシンからログインしようとしたところ。

IPTにより証明書を利用した認証が行われます。

PCが異なる事によるなりすましの可能性を検知し、簡単にはログインできない仕組みになっており、セキュリティーが堅固なものとなっています。

登録したメールに送信されたPINコードでの認証が必要になるようです。

ログインIDとパスワードが漏洩しても、簡単にはなりすまし出来ず

ただ懸念点がありまして、

ニュースサイトの紹介ではIntel IPTが有効になっているとログイン画面でIntelのロゴが出るらしく、もしかしたらIntel IPTの効果を確認できるものではない可能性もあります。

次にn-eさんにはVIP Access Desktopを利用して、Intel IPTのうちOTPの効果を確認して頂きました。

PayPalのサイトで検証して頂きました。

まずはIntel IPT搭載PCでログインした場合、VIP Access DesktopにIntelのロゴが表示されています。

IPTを使った場合、OSより上層にはOTPの受け渡しは行われませんので、スパイウェアに読み取られる心配がありません。

次にIntel IPT非搭載のPCでログインした場合。

Intelのロゴは表示されていません。

IPTと比較した場合、アプリケーションレベルでOTPを入力するため時間限定のパスワードと言えど、スパイウェアにパスワードを盗み取られる懸念は少なからず残ります。

インテル® vPro™ テクノロジーはセキュリティーをより堅固なものにする技術であることがわかりました。Intelが得意とするCPUやチップセットというハードウェアは、ソフトウェアと比較した場合、改竄が難しいという特徴があります。

そこに着眼しハードウェアレベルでセキュリティ保護の仕組みを実装することは必然的に破る事が非常に困難である堅固なセキュリティとなります。

ただセキュリティと言えば、コンシューマには縁の薄い企業向けの技術であるとの認識を持った方々が多いのではないでしょうか。私もこのレビューを行うまではそうでしたが、アカウントハックやクレジットカード情報の盗難は日常茶飯事になってきており、実際に私もアカウントハックされた経験があります。

憶測ですが、コンシューマにセキュリティ意識が低いといった背景もふまえIntelはvPro™ テクノロジー搭載ハードのメインターゲットを企業にしていると思われます。しかし企業にはもちろん一個人にも非常に有用な技術であり、特にアクティブマネジメントテクノロジーなどは個人的に非常に興味深い機能でありました。

また、インターネットは匿名性が高いようで、実は大した匿名性はなく表面上そう見えるだけなので、これからはインターネット上でも自分の身は自分でしっかり守る意識が非常に重要です。そういった意味も含めインテル®vPro™ テクノロジーは広く普及し一般的な技術になって欲しいと思います。

第4回までは、チームメンバのレビューを紹介する形式をとっておりましたが

最後の最後の謎ということで、今回はチームメンバの活躍ぶりを紹介したいと思います。

atemさん:VMを扱う事が初めてという、比較的不利な立場からのスタートでしたが、全ての謎を一つ一つ確実に謎を解いていき、VMに対して知見のある私よりも結果的に有意義な成果を出して頂きました。

takさん:5回にわたり、全て漫画を利用した非常にとっつきやすくわかりやすい解説でのレビューです。5回のレビューで代表者は違えど全てtakさんの漫画を採用しており、チームに多大なる貢献をして頂きました。

n-eさん:表面上見えない部分ですが、コミュニティ内の要所で非常に的確な指摘やアドバイスを頂戴しており、第5の謎でも目視にて確認できる確実な結果を出して頂きました。

リンさん:同じく表面上見えない部分ですが、コミュニティーを小まめにチェックして皆のサポートを積極的に行い、また取り纏や方針決定も率先して行って頂いたリーダー的な存在でした。

最後になりますが・・・

難解な謎もありましたが、苦労しながらも非常に楽しませて頂いた1ヶ月でした。さらには今ままでおざなりにしていた情報を調べる事により多くの知識を身につける事ができた有意義な経験でもありました。

このような機会を与えてくださった、Intel社ならびにZigsow様、そしてプライベートの忙しい中にもかかわらず力を合わせ、色々と助けて頂いたチームメンバに感謝致します。

ZIGSOWにログインするとコメントやこのアイテムを持っているユーザー全員に質問できます。