リモート管理や仮想化環境がお手軽かつ簡略化された分・・・

セキュリティ面は手薄になりがちです。

でも、大丈夫!セキュリティ強化を補う機能も実装されているんです。

Intel TXT(Trusted eXecution Technology)です!

Windows 7でのXPモードみたいなホスト型の仮想化なら

多少は、ホストOS側のセキュリティソフトとかでも補えそうなんですけど・・・

ハイパーバイザー型だと・・・心配で心配で・・・(((( ;゚Д゚)))

Intel VTと、セキュリティチップTPMを使い、

ハードウェアベースで、セキュリティ機能を構築しちゃおうってのが!

ジャジャ~ン!「Intel TXT」なんです!

なんて言いたいけど・・・Intel TXTを使った環境は普及していないみたい?

IntelTXTが必須なソフト少なくねぇ~!TPM使うのは多いけど・・・

本当は、SMX(Safer Mode Extension)や仮想TPMとかの実験していたんだけど・・・

IntelTXTの機能でSMXが有る訳じゃ無いのね・・・

SMXを使ってTXTが成り立つのね・・・IntelTXT必須のソフトって・・・何?

プロテクトパーティションを書換えたり・・・

Q35搭載のDELL OPTIPLEX755を引っ張り出したりしたのに・・・バカぁぁ!

リアルTPMと仮想TPMは連動しているとおもってんだけど・・・違うのかな?

なんで・・・普通に移動させた仮想TPM搭載のVMが動いちゃったりするんだよ!

Q35搭載機のTPMが、Q77搭載機で作成した仮想TPM有りVMと、

絶対喧嘩すると思っていたのに・・・仮想TPMは実TPMと連動しんてないのか?

(きっと・・・俺が間違えているんだろうけど・・・ TT)

何かが間違えているのかも・・・まだまだ検証が必要なんですね・・・

色々と検証してから、M/Bの方に書いて置こうと思います。><

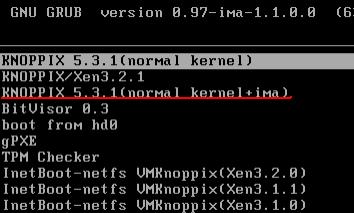

そんな訳で、一番お手軽であろう「Trusted Boot」を動かして見ることにしました。

今の環境を壊したくないので・・・昔、遊んでいた【VMKNOPPIX】で!

あれ?FedoraのTrusted Bootとは違うみたい・・・(-д-;))

どう見ても・・・チーム内の方のと違う動き・・・

どうも・・・Trusted BootでもFedoraとかで使われるtbootとは違うみたい!

http://www.rcis.aist.go.jp/files/events/2008/RCIS2008/RCI...

これもTPMを使った物でIntel TXTが必須では無いみたいです・・・ ^^;

誰か~!Intel TXTが必須な環境を教えて下さい。

ZIGSOWにログインするとコメントやこのアイテムを持っているユーザー全員に質問できます。