LAG(リンクアグリゲーション)に対応しているので、複数ポートを束ねることが出来ます。

負荷分散だったり帯域拡張で2Gbpsにしたりなど。

下記を使用していましたが、LAG対応ではなかったので、この製品に乗り換えることにしました。

新品で購入するとお高いので中古品で購入しました。

しかし、結局LAGは使用せず・・・。

安定性のためにヒートシンクを増強

運用していると、意外と熱を持つことがわかりました。

夏場はクーラーをつけていればよいですが、つけていない時間帯もあるので、その時間帯は少々不安定になるような気がします。

中を開けてみると、一つヒートシンクが付いていますが、もう一つヒートシンクを付けられるような穴がシステムボードに空いています。

ヤフオクで本製品のジャンク品をゲットしてヒートシンクを部品取りしたので、それを装着してみました。

あとは本製品のUSBポートから5Vを取得してUSBファンを上部に置いて強制的に熱の放出を行ってみました。

出来ることは沢山あるんだけれど・・・

ネットワークの知識がないと、設定内容がわからないままデフォルト設定での運用になってしまいます。

今回はQoS(帯域設定)を施してみた。

基本は下記を参照した。

http://www.rtpro.yamaha.co.jp/RT/docs/qos/band-shaping.html

LAN2(外向けインターネット側ポート)に対して帯域設定を施します。

なお、LAN1は内向けで、ローカルPCから自宅内NASへのアクセスなどになります。こちらの帯域制限は施しません。

主に制御するのはIPv4通信、IPv6通信、DNS/ICMP(応答速度)の設定。

LAN2は1000Mbpsが最大速度です。

しかし、IPoE で運用しても、うちの環境下では最大500Mbps程度しか速度が出ません。

なので最大上限値を500Mbps、最低帯域保証を350Mbpsくらいで設定します。

時間帯で最大速度がもっと遅くなるので、遅い時間帯で調整した方がよいのかもしれない。

運用しながらの設定のため、かなり試行錯誤しながらの設定です。

2021/09/23 時点での設定はこんな感じ。

speed lan2 1000m

queue lan2 type shaping

queue lan2 default class 3

queue lan2 class property 1 bandwidth=50m,100m

queue lan2 class property 2 bandwidth=200m,1000m

queue lan2 class property 3 bandwidth=100m,1000m

queue lan2 class property 4 bandwidth=200k

queue lan2 class property 5 bandwidth=100k

queue lan2 class control 4 forwarding=5 watch=destination threshold=10%,20 time=86400

tunnel select 1

queue tunnel class filter list 40 10 12 13 20 21

tunnel select none

pp select 1

queue pp class filter list 40 10 12 13 20 21

pp select none

queue class filter 10 1 ip * * icmp,ipv6,gre,esp,ah,icmp6 * *

queue class filter 12 1 ip * * tcp * 5060

queue class filter 13 1 ip * * udp * domain,5004-5060

queue class filter 20 2 ip * * tcp * *

queue class filter 21 2 ip * * udp * *

queue class filter 40 4 ip 192.168.100.xxx * udp domain *

プロパティ1:

ネットワーク通信で重要となるDNS通信、Ping監視(icmp)、SIPプロトコルの音声通話、VPNで使用するプロトコル、IPV6パケットに対して50Mbpsの帯域保障~最大100Mbpsを設定。

未対策の場合、通常は DNSが遅い=初回通信が遅い ということに繋がりますが、帯域保障を行うことで初めて訪れるWEBページの表示速度改善を行う想定の設定を入れています。

他の通信で帯域を使っていても、DNSのための帯域保証があるので問題無く使用可能です。

IPv6設定は個別にするべきか検討中。

プロパティ2:

通常のTCP・UDP通信は優先度2として200Mbpsの帯域保障を設定。

基本的なインターネット通信はこちらの帯域の中でやり取りすることになる。

誰かが専有してると引きずられる。このあたりは改良の余地あり。

DNSは上記のプロパティ1で帯域保証しているので、TCP・UDP通信前に発生する宛先ドメイン名前解決は問題無く処理出来る。

プロパティ3:

プロパティ1,2,4,5に該当しない場合、デフォルト設定としてプロパティ3が割り当たる。

通信は100Mbpsの帯域保障を設定。

ここは想定外のプロトコルでネットワーク帯域が取られることを防ぐという想定の設定です。

プロパティ4,5:

テスト用です。別名お仕置き部屋という領域。

「DNS Attack」 「DDoS攻撃」 「DNS amp」等の外部からの嫌がらせの通信関連をこちらに割り当てる予定。

割り当たった場合、プロパティ4の200Kbpsの帯域で様子見。

200Kbpsの10%を20秒以上連続したアクセスがあった場合、24時間プロパティ5の100Kbpsにする。

下記サイトを参考。

http://www.chrog.com/members/miya/archives/864

現状わかってないこと。

設定が微妙に重複した場合、先に設定した方が優先になるのか、後に設定した方が優先になるのか不明。

とりあえず先勝ちという感じで設定してるけれど…。

しばらく運用してみて様子見してみます。

1時間くらい様子みた感じ。

# show status qos all

LAN2

キューイングタイプ: shaping

インタフェース速度: 1g

[帯域]

クラス 設定帯域 使用帯域 (%) ピーク 記録日時

------- ---------------------- ------------ ------ -------------------

1 50m,100m 227 (< 1%) 1.14k 2021/09/23 17:16:00

2 200m,1g 23.3k (< 1%) 185k 2021/09/23 17:22:50

3 100m,1g 76.9k (< 1%) 16.5m 2021/09/23 17:37:20

4 200k 0 ( 0%) 0 ----/--/-- --:--:--

5 100k 0 ( 0%) 0 ----/--/-- --:--:--

------- ---------------------- ------------ ------ -------------------

クラス数: 5

保証帯域合計: 350300k

[キュー長]

クラス 上限 エンキュー回数 デキュー 現在 ピーク 記録日時

成功 / 失敗 回数

------ ----- --------------------- ---------- ----- ----- -------------------

1 200 316/ 0 316 0 1 2021/09/23 18:31:15

2 200 27670/ 0 27670 0 12 2021/09/23 17:40:56

3 200 175186/ 0 175186 0 21 2021/09/23 17:41:19

4 200 0/ 0 0 0 0 ----/--/-- --:--:--

5 200 0/ 0 0 0 0 ----/--/-- --:--:--

------ ----- --------------------- ---------- ----- ----- -------------------

意外とプロパティ3の通信回数が多い。なんの通信だ?

★2023-02-07追記(2023-02-08修正)

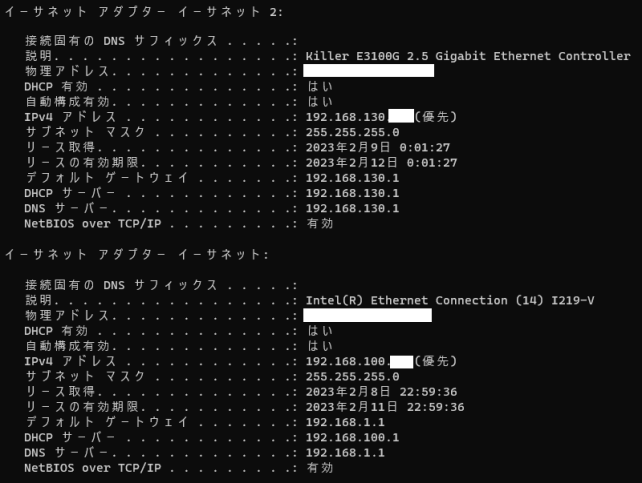

Nuro光のルーターが 192.168.1.1 になっている。

今回、新たに2.5Gbps用にVLAN設定してサブネット(192.168.130.0/24)を作成した。

その過程でVLANのDHCPを作成したが、デフォルトゲートウェイやDNSなどを広告(通知)するために下記設定を入れなければならなかった。(色々と試行錯誤した結果、下記に落ち着いた。)

dhcp scope option 1 dns=192.168.1.1 router=192.168.1.1 ntp_server=192.168.1.1

dhcp scope option 10130 dns=192.168.130.1 router=192.168.130.1 ntp_server=192.168.130.1

この設定を入れることで、VLAN側ではインターネットに出ることがなくなりDNS通信が遅くならないようになった。

なお、この dhcp scope option はWEB画面から設定が不可能。コマンドで入れる必要がある。

★2023-02-08追記

意図的に特定MACアドレスに一致するものに対してDHCPでIPアドレスを振らない設定を施す機会があった。

公式マニュアルを参考にするとIPアドレス部分を * にするとよいみたい。

dhcp scope bind 1 * aa:bb:cc:dd:ee:ff

dhcp scope bind 10130 192.168.130.x aa:bb:cc:dd:ee:ff

同じMACアドレスだったとしても・・・

bind 1 でアクセスしたときはIPアドレスが割当たらない。

bind 10130 でアクセスしたときは指定IPアドレスが割当たる。

★2023-02-25追記

下記のプロバイダを使用しています。

トラブルを防ぐために約1年間はIPv4のみ使用していましたが、本日よりIPv6もYAMAHAルーターで配布してみようと思いました。(NUROルーターではIPv6を使用可能だが、YAMAHAルーター側で配布をしないようにしていた)

参考サイト:http://quilog.blogspot.com/2015/06/ipv6.html

しかし、参考サイトを鵜呑みにするとセキュリティがデフォルト値になる。

デフォルト値はファームウェアバージョンで動作が異なるので、明示的に定義しないとバージョンアップ時に挙動が変わる恐れがある。

過去にSo-netプロバイダだったときに IPoE で IPv6 設定をしていたので、当時の設定情報を参考にしつつ下記の定義を加えてみた。

ipv6 prefix 1 ra-prefix@lan2::/64

ipv6 source address selection rule lifetime

ipv6 lan1 address ra-prefix@lan2::1/64

ipv6 lan1 rtadv send 1 o_flag=on

ipv6 lan1 dhcp service server

# ir=on -> RA , ir=off -> DHCPv6

ipv6 lan2 dhcp service client ir=off

ipv6 lan2 secure filter in 200030 200031 200038 200039

ipv6 lan2 secure filter out 200099 dynamic 200080 200081 200082 200083 200084 200098 200099

ipv6 filter 200030 pass * * icmp6 * *

ipv6 filter 200031 pass * * 4

ipv6 filter 200038 pass * * udp * 546

ipv6 filter 200039 reject * *

ipv6 filter 200099 pass * * * * *

ipv6 filter dynamic 200080 * * ftp

ipv6 filter dynamic 200081 * * domain

ipv6 filter dynamic 200082 * * www

ipv6 filter dynamic 200083 * * smtp

ipv6 filter dynamic 200084 * * pop3

ipv6 filter dynamic 200098 * * tcp

ipv6 filter dynamic 200099 * * udp

# ゲートウェイのIPv6経路追加

ip route default gateway dhcp lan3 filter 600010 gateway dhcp lan2 filter 600009 gateway tunnel 6 gateway dhcp lan1

# IPv4 over IPv6 トンネル

tunnel select 6

tunnel encapsulation ipip

tunnel endpoint address x:x:x:x:x:1( NUROルーター の IPv6 アドレス )

ip tunnel mtu 1460

ip tunnel nat descriptor 6

tunnel enable 6

# NAT変換の追加

nat descriptor type 6 masquerade

nat descriptor timer 6 180

nat descriptor timer 6 tcpfin 10

nat descriptor address outer 6 192.168.1.1( NUROルーター の IPv4 アドレス )

dns server 192.168.1.1 x:x:x:x::1

dns server dhcp lan1

DNSはNUROルーターに丸投げしている。一応IPv6アドレスを追加した。(青字の部分)

ゲートウェイの動きがよくわからんが、IPv4経路が最優先でIPv6経路は後回しかもしれない。

とりあえずこの設定を施してYAMAHAルーターを再起動。

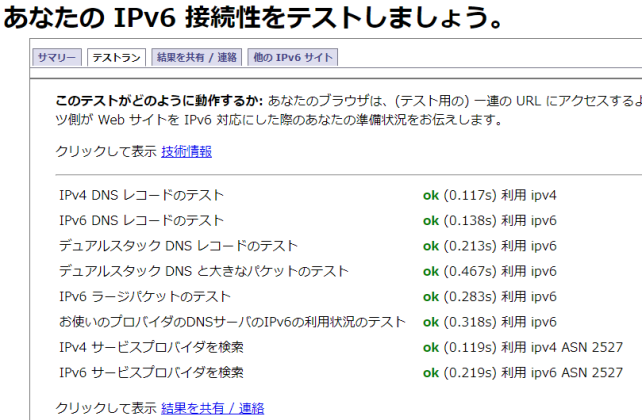

その後、下記の確認サイトにアクセスし動作していることを確認出来た。

確認サイト:https://test-ipv6.com/index.html.ja_JP

現状、IPv4 (ローカル)→ IPv4(グローバルIP)、IPv4 (ローカル)→ IPv6(グローバルIP)の通信は出来て、IPv6(ローカル)→ IPv6(グローバルIP)の経路はDNS通信だけ出来て、それ以外のTCPやUDPプロトコル通信の送信は出来るが受信が出来ない状態なのかな。

追加でIPv6同士のIPIPトンネルを経由すれば出来るようになるかも。

IPv6 filterにTCP/UDPをpassする定義を入れれば通信出来ると思うがセキュリティ的にリスクは高いかも。

やるなら宛先のIPv6 IPアドレスが明確になってる場所のみ許可すべきと思う。

よくよく考えれば、結果論としてはIPv4 (ローカル)→ IPv6(グローバルIP)の通信はプロバイダ側で自動でやっていたのをYAMAHAルーター側で変換するようになったから若干レスポンスがよくなっただけ?に思う。

IPv6(ローカル)→ IPv6(グローバルIP)の通信をしないのであれば、ローカルにIPv6アドレスを配布する意味はあるのかな・・・。どうなんだろう。

★2023-02-27追記

RA(Router Advertisement)のMフラグ Oフラグが関連するらしいが、よくわからない。

参考サイト:https://www.infraexpert.com/study/ipv6z5.html

NUROルーターに「ネットワーク>>LAN>>ルータ広告(IPv6)」の設定でMフラグ Oフラグの設定はあるが・・・。

結局、IPv6をYAMAHAルーターで配布せずIPv4のみ使う方が、ネットワークとして応答が早かった。

なので、先日設定した定義情報は全て外しました。

-

購入金額

50,000円

-

購入日

2020年07月20日

-

購入場所

ヤフオク

ZIGSOWにログインするとコメントやこのアイテムを持っているユーザー全員に質問できます。