ログイン

ログイン

5人1組のチーム制、合計30人がレビュー!

zigsowでは、インテル® vPro™ テクノロジーによる5つの機能を「5つの謎」に置き換えて、5人1組のチーム制で解き進む「冒険レビュー」を実施。「解読のストーリー」は、レビューアーに選出された30名をランダムに組み合わせて5人1組全6チームに編成し、テーマとして伝達された「謎=機能」を制限時間内で実験・検証を行うレビューです。各チームが行う実験・検証のプロセスを記したレビュー(冒険記)は自由に閲覧することができるので、インテル® vPro™ テクノロジーに対応したプロセッサーを最大限有効に使いたい時には最適です。

5人1組チームレビューの詳しい企画内容はコチラ!「インテル® トラステッド・エグゼキューション・テクノロジー」とは!?

chi-zuさんのレビュー

第二の謎

「インテル® トラステッド・エグゼキューション・テクノロジー」とは!?

TEAM G MEMBER

「インテル® トラステッド・エグゼキューション・テクノロジー」とは!?

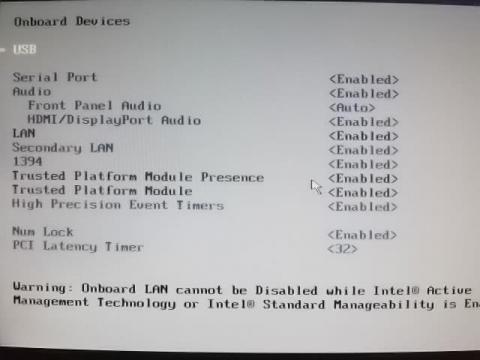

ハードウエアに暗号化チップを搭載し、OSやアプリケーションとやり取りするデータを暗号化する技術

インテル® トラステッド・エグゼキューション・テクノロジー (インテル® TXT) は、システムの起動時にサーバーまたは PC を構成する主要なコンポーネントの動作状態を検証することで、ソフトウェア・ベースの悪意ある攻撃から IT インフラストラクチャーを保護するハードウェア・セキュリティー・ソリューションです。

インテル® TXT は、インテル® プロセッサーの中に作り上げられたインフラストラクチャーを「信頼のルート (root of trust)」 として使用し、すでに検証された基準である「既知の良好な (known good) 」シーケンスと照らし合わせることで、起動時の構成とシステムの動作状態に対する一貫性をチェックします。これにより、システムの評価を迅速に実行でき、システムの起動時に環境の変更や改ざんを試みた痕跡が検出されたら、すぐに警告を発することができます。

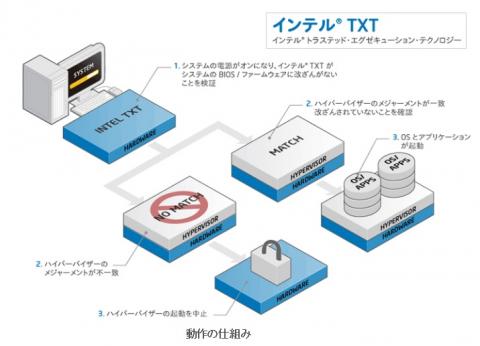

動作の仕組み

インテル® TXT は、プロセッサーの中に作り上げられたインフラストラクチャーを通じて、起動環境を構成するすべての重要な要素を既知の良好なソースと正確に比較できるようにします。

こうした比較を行う上で、まずすでに承認されている起動可能なコンポーネントに対して、それぞれ一意の識別子を生成し、既知の良好なプロファイルを作成します。これにより、承認済みのプログラムコードと一致しないものの起動を事前に検出する、ハードウェア・ベースの強制的なセキュリティー・メカニズムを実現しています。

インテル® TXT に基づくハードウェア・ベースのアプローチによって、信頼できるプラットフォーム・ソリューションを構築するための基盤が提供されます。そして、これらのソリューションを通じて、ソフトウェア・ベースの攻撃に対する防御力をさらに強化できます。

さらに、組織のニーズに合わせた規模で設計を行え、エンドユーザーと企業インフラの双方が、悪意のある攻撃から防御できる体制を整えられます。

(Intel webサイトより引用)

インテル® TXT は、インテル® プロセッサーの中に作り上げられたインフラストラクチャーを「信頼のルート (root of trust)」 として使用し、すでに検証された基準である「既知の良好な (known good) 」シーケンスと照らし合わせることで、起動時の構成とシステムの動作状態に対する一貫性をチェックします。これにより、システムの評価を迅速に実行でき、システムの起動時に環境の変更や改ざんを試みた痕跡が検出されたら、すぐに警告を発することができます。

動作の仕組み

インテル® TXT は、プロセッサーの中に作り上げられたインフラストラクチャーを通じて、起動環境を構成するすべての重要な要素を既知の良好なソースと正確に比較できるようにします。

こうした比較を行う上で、まずすでに承認されている起動可能なコンポーネントに対して、それぞれ一意の識別子を生成し、既知の良好なプロファイルを作成します。これにより、承認済みのプログラムコードと一致しないものの起動を事前に検出する、ハードウェア・ベースの強制的なセキュリティー・メカニズムを実現しています。

インテル® TXT に基づくハードウェア・ベースのアプローチによって、信頼できるプラットフォーム・ソリューションを構築するための基盤が提供されます。そして、これらのソリューションを通じて、ソフトウェア・ベースの攻撃に対する防御力をさらに強化できます。

さらに、組織のニーズに合わせた規模で設計を行え、エンドユーザーと企業インフラの双方が、悪意のある攻撃から防御できる体制を整えられます。

(Intel webサイトより引用)

TEAM REVIEW

5人1組のチームで計30人がレビュー

-

チーム Z

-

チーム I

-

チーム S

-

チーム O

-

チーム W

インテル® vPro™ テクノロジー

その他の謎

-

第一の謎

-

第三の謎

-

第四の謎

-

第五の謎

Copyright© zigsow Inc. All rights reserved.

Copyright© zigsow Inc. All rights reserved.