ログイン

ログイン

世の中が便利になればなると、悪意を持った人間にも便利になってしまうこの世の中。昔なら1台のPCが攻撃を受けたら受けたでオシマイだったが、いまやそこらじゅうのPCやサーバーがネットワークでつながっている時代。1台を踏み台にしてどんどん攻撃を仕掛ける事も多い。

それは仮想環境でも同じで、VT編で使用したXPmodeはホスト型と呼ばれるまさにOSの中でOSを動かすタイプだったのだが、ハイパーバイザー型と呼ばれるよりハードウェアシステムに近い部分で仮想環境を動かすタイプのソフトでは、パフォーマンスも上がると同時に要求されるセキュリティも大切になってくる。

という訳でセキュリティは大事ですよ!という前フリで登場するのがvProの擁するセキュリティ系機能の一つ「トラステッ・ドエグゼキューション(以下TXT)」。

もうVTの時もそうですが、技術的な話は難しい上に私の知識だと間違った事を書きそうなのでどんな感じかという雰囲気だけでも見てみましょう。

Trustedは「信頼された」、Executionは「実行」という意味。まあとにかく信頼されている(認証されている)もののみを起動・動作させるという考え方。

一般的に使用されているセキュリティソフトはウイルス定義等を持った「ブラックリスト」型のセキュリティ。一方コレは事前に安全が確認されたものを動作させるという「ホワイトリスト」型とも言える機能。

もっと噛み砕いて言えば、以前(他の店も含めて)問題を起こしたお客を入店拒否にするのがセキュリテイソフト。こちらは事前に予約・会員登録を済ませた信頼できるお客のみを入店させるようなイメージ。もし実際に入ってきた人間が事前の情報と違ったらお断りする訳だ。

信頼されたものだけが入店(=動作)できるお店はきっと安全。

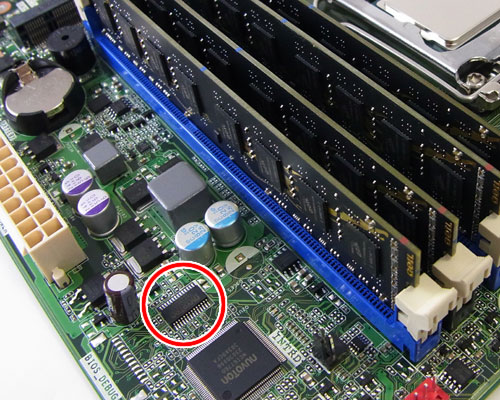

もちろんそれらをソフトウェア側でやるのもいいのだが、その会員情報…というか信頼できるという証明がソフトの起動前に書き換えられてしまっていたら元も子も無い。そこでTXTはTPMチップと呼ばれる暗号化関連の機能を搭載したチップをマザーボードに搭載、それを基点とする。

(nuvoTon NPCT42x。たぶんコレ。きっとコレ。恐らくコレ。)

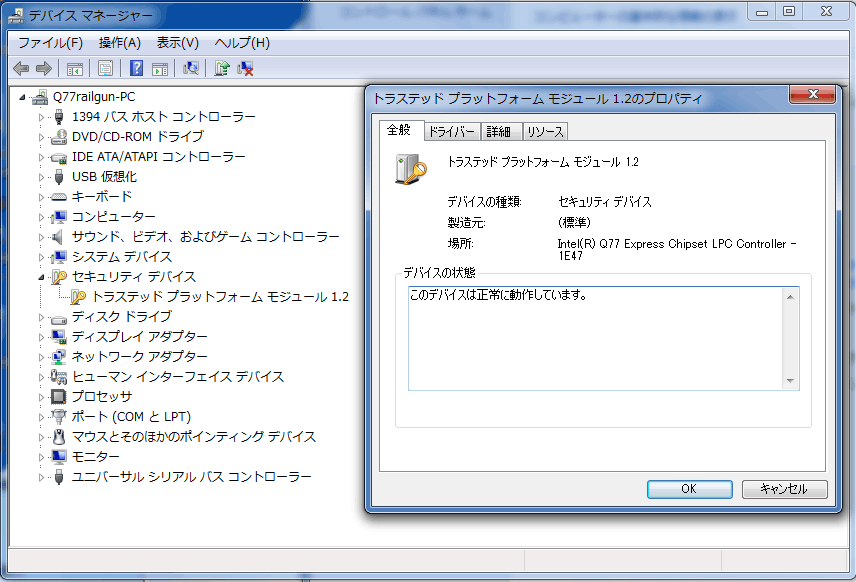

このTPMチップはハードウェア的に実装された鍵ともいえる存在で、改ざん等の影響を受けない。このチップを基点として、事前にデータ改ざん等が無いかチェックを行い、そこでOKが出て初めて起動を開始するという訳だ。

ちなみに今回のような仮想OSの起動認証以外にも、指紋認証と組み合わせたパスワード管理、BitLockerのようなリムーバブルデバイスの暗号化等にもTPMは活躍する。

Copyright© zigsow Inc. All rights reserved.

Copyright© zigsow Inc. All rights reserved.