Intel AMTを利用する為には以下2点の作業を行う必要がある。

- マザーボード(DQ77MK)のIntel AMT設定

- リモート操作を行う端末にインテル システム・ディフェンス・ユーティリティー

(略称:ISDU)をインストール

設定完了後、ISDUを起動して以下の3点の動作を行ってみる。

- 電源ON

- 電源OFF

- ターミナルを使用した遠隔操作

また、チームメンバーのn-eさんが私とは違う方法で検証を行ってくれたので、

そちらも追加しています。

では、まず初めにIntel AMTを使用する環境を整えます。

1. マザーボード(DQ77MK)のIntel AMT設定

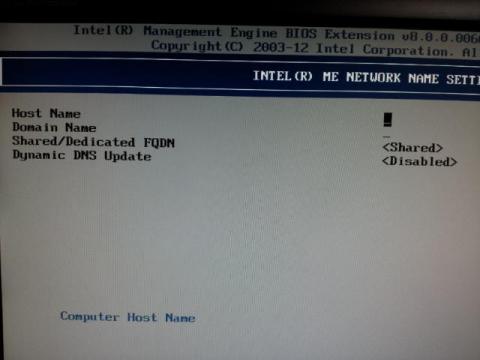

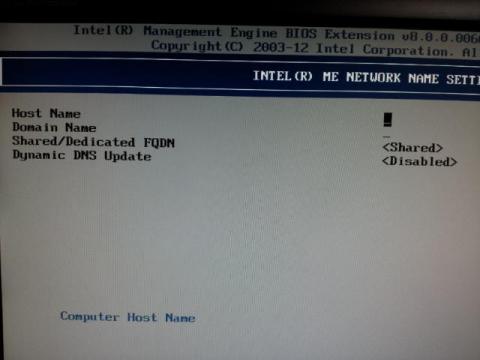

1) PCを起動して「Ctrlキー」+「Pキー」を同時に押下する

Intel Management BIOS画面に入る事ができます。

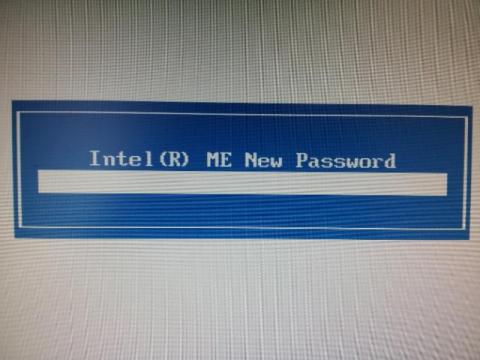

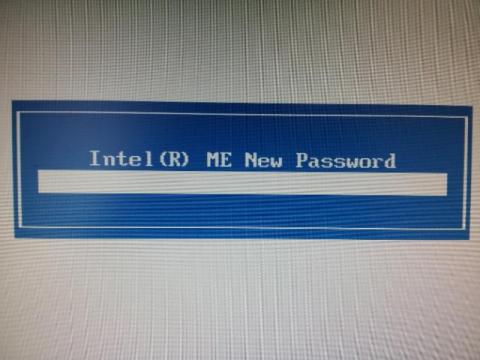

2) 「MEBx LogIn」にカーソルが当たっている状態で「Enter」キーを押下

デフォルトで設定されているパスワードを聞かれるので入力します。

入力後、デフォルトから新しいパスワードに変更するようにダイアログが出ます。

新しいパスワードを入力すると、もう一度パスワードを聞かれますので再入力します。

このパスワード結構融通が利かなくて、英数字の大文字小文字+記号が必要のようです。

私はここで何回もトライしました。

無事にパスワード設定ができるとIntel Management BIOS画面が操作できます。

後はDHCPサーバーからIPアドレスを払い出しするように

設定されていればリモートできるようになっております。

2. リモート操作を行う端末にインテル システム・ディフェンス・ユーティリティー (略称:ISDU)をインストール

今回の管理端末は以下のUltrabookを使用して行うことにしました。

こちらのUltrabookにISDUをインストールします。

ISDUはIntel様のサイトから無償でダウンロードできるようになっています。

ダウンロードを行いウィザードに従ってインストールすれば使用出来るようになります。

3. ISDUを起動して3点の動作を行ってみる

A) ISDUを使用する為にISDUの設定を行います。

a) ISDUを起動する

b) 「既知のコンピュータを追加」ボタンを押下

c) 追加のコンピュータ情報を入力する

ユーザー名:デフォルトのままです

パスワード:Intel Management BIOS画面で入力したパスワードを入力

以上で設定は終了です。

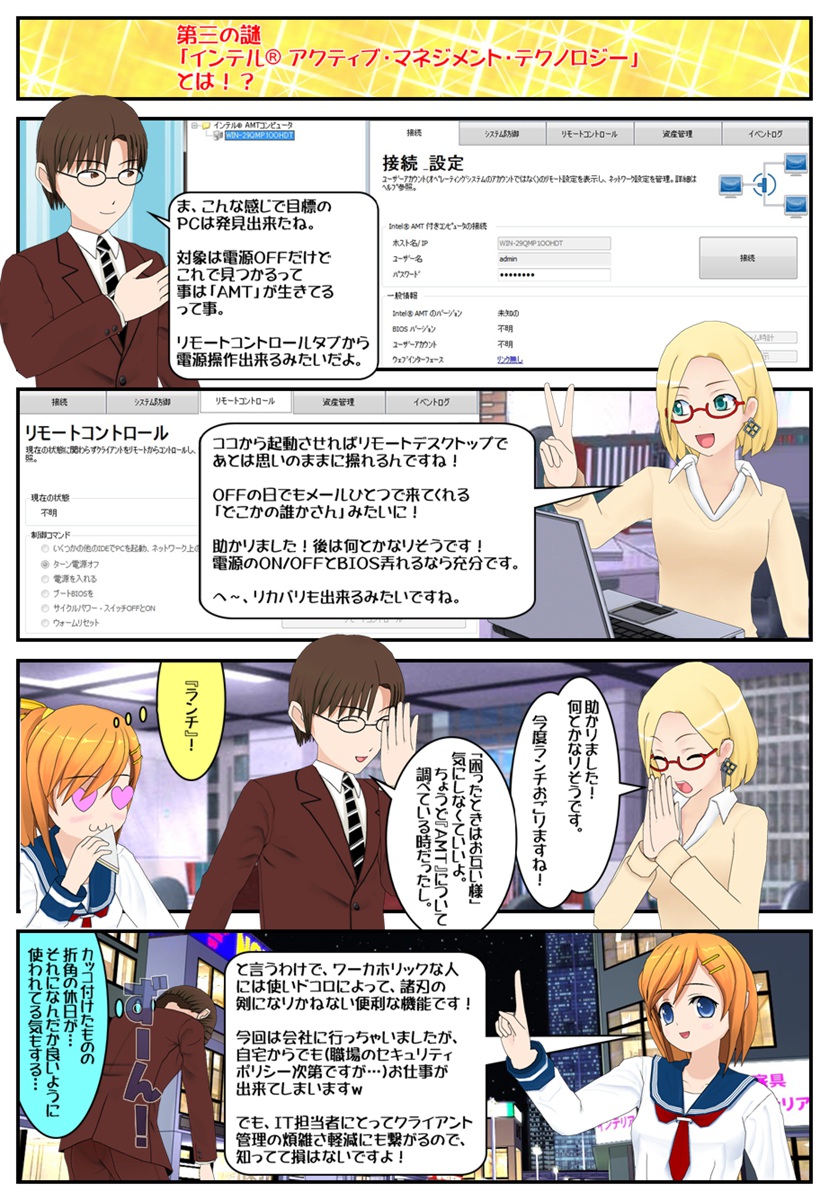

d) 接続を行うために、「接続」ボタン押下

無事に接続ができると以下のように情報が表示されます。

【接続】タブ

【システム防御】タブ

【リモートコントロール】タブ

【資産管理】タブ

【イベントログ】タブ

【ウェブインターフェース】リンク

このリンクをクリックするとWebベースで情報を表示します。

メインページにあるボタンを押下する。

アカウントとパスワードを確認されるので、先程と同様に入力する。

Webベースでの情報画面が表示される。

以上がISDUの画面一覧になります。

B) 動作確認

a) 起動とシャットダウン(動画にて検証)

b) ターミナルを使用した遠隔操作

IntelAMTは電源を入れるのとシャットダウンするだけではなく、

BIOS画面からリモートコントロールをすることができます。

これによって企業では遠隔地にあるPCに対して

OSのインストールが行えたりしますので、

移動する費用と時間を削減することができます。

作業は全部で3つです。

1. ユーザー作成

2. Intel Management BIOSの設定

3. ISDUにUltraVNCの設定

1. ユーザー作成

色々なネット上の参考文献を見たのですがこの手順が書かれていなかったので、

もしかすると必要ない手順かもしれません。

ISDUのWeb画面を開き、「User Accounts」を選択します。

「New」ボタンを押下します。

ユーザー名とパスワード、権限を設定して「Submit」ボタンを押下します。

この手順を行うことでVNCでログインする際のアカウントを作成できると思われます。

これをやらなかったらどんなに頑張っても私はVNCでログインできませんでした><

2. Intel Management BIOSの設定

以下に私の設定を残しますので真似て頂ければ大丈夫と思います。

今回の設定ではチームIメンバーのn-eさんの設定を参考にさせてもらいました。

User Opt-inの設定を<NONE>にすると、画面出る数字認証がなくなるので、

快適にリモートコントロールができるようになりました。

3. ISDUにUltraVNCの設定

私はKVMのクライアントにUltraVNCを利用しました。

インターネットからUltraVNCをインストールしました。

合わせて、ISDUの「KVMスイッチビュアーのセットアップ」を行います。

「KVMスイッチビューアのセットアップ」をクリック

View TypeはUltraVNCを選択しました。

Viewer PathはUltraVNCをインストールしたフォルダのEXEを設定しました。

合わせて「KVMスイッチの設定」は以下の通りです。

以上でKVMを使用する設定が完了しました。

実際にコネクションしてみました。

「【スタート】KVMクライアント...」をクリックします。

UltraVNCビュアーの画面が出ますので、

Webで作成したユーザーのパスワードを入力します。

無事に認証が通るとVNC経由でリモートする事が出来ました。

また、 BIOS画面すらもUltraVNC経由で操作する事が出来ました。

そのため、WindowsOSのインストールやLinuxOSのインストールも

UltraVNC経由で行うことができます。

今回、チームメンバーのn-eさんが色々と

チャレンジしてくれたので紹介します。

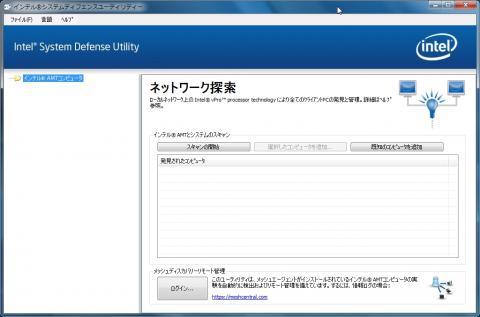

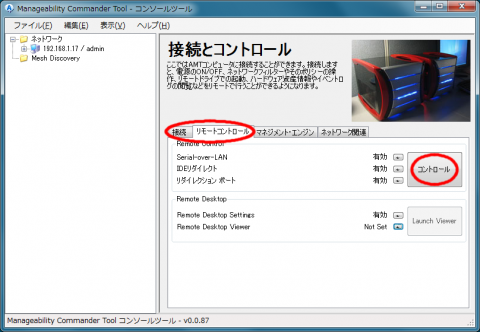

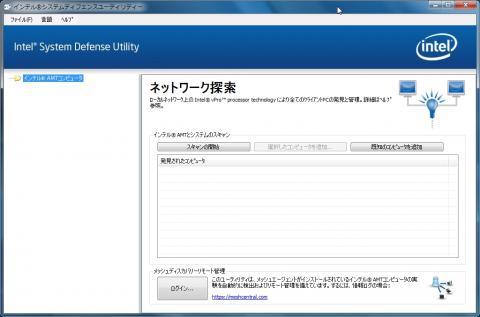

n-eさんは私と違いインテル システム・ディフェンス・ユーティリティーを使用せず、

Manageability Developer Tool Kitに含まれている

Manageability Commander Toolを使用してリモート環境を構築しています。

Open Manageability Developer Tool Kit Intel® Developer Zone

Tool Kitをサイトからダウンロードしてインストールします。

インストール後Manageability Commander Toolを起動します。

まずはコンピュータを追加します。

開始 IP アドレスと終了 IP アドレスを入力し「開始」を押下。

検出されたコンピュータを追加する方法と

「既知のコンピュータを追加」を押して追加する方法があります。

今回は1台なので「既知のコンピュータを追加」で行います。

Intel AMT computer hostname or IP addressに

管理対象PCのIPアドレスを入力。

Usernameにadmin、PasswordにMEBxで設定したパスワードを入力します。

ネットワークにコンピュータが追加されるのでこれを選択して「接続」を押します。

接続に成功するとボタンが切断になります。

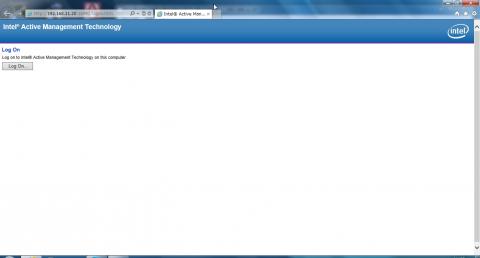

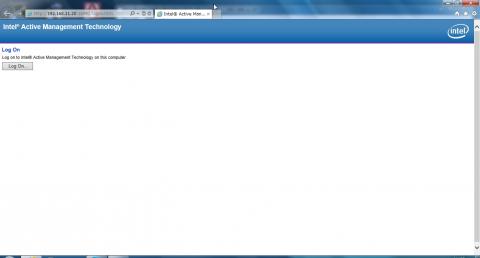

次はWeb インタフェースを使ってみます。

Web URLをクリックするとブラウザが開きます。

「Log On」のボタンを押してユーザー名にadmin、パスワードに

MEBxで設定したパスワードを入力するとログオンできます。

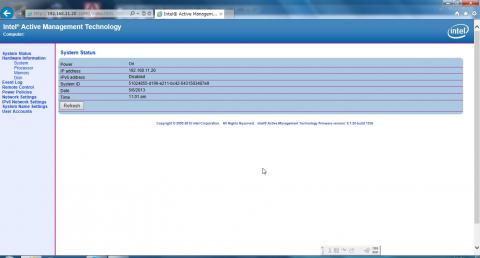

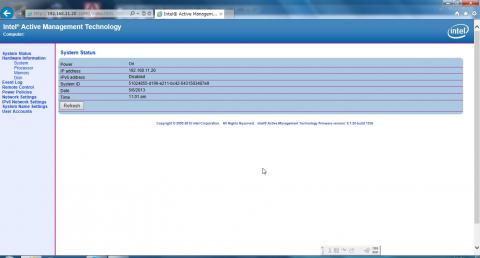

ここでシステムの状態、ハードウェアの情報、イベントログなどを見たり、

リモートコントロールを行ったり、設定の変更を行ったりできます。

ちなみに今回はManageability Commander Toolから

Web インタフェースを開きましたが、

Web インタフェースはManageability Commander Toolとは関係なく、

普通のブラウザで使えるので、専用のソフトウェアがなくてもアドレスとPortを

ブラウザに入力すればログオンする事ができます。

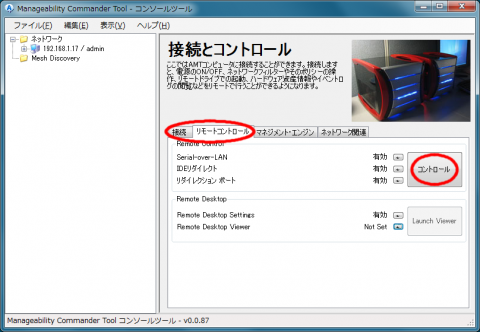

次はManageability Commander Toolのリモートコントロールと

リモートデスクトップを使ってみます。

タブを「接続」から「リモートコントロール」にして「コントロール」を押します。

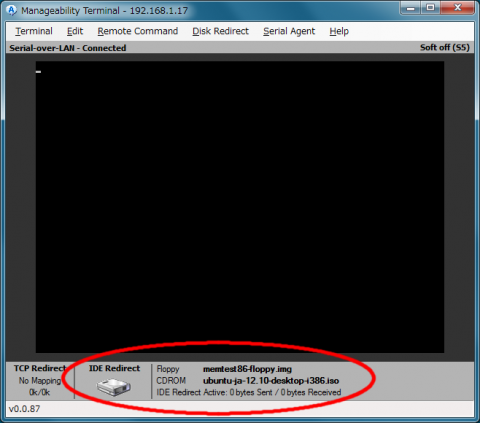

Manageability Terminalが開きます。これでリモートコントロールが行えます。

管理対象PCが起動している時に接続すると

管理対象PCの画面右上にアイコンが点滅します。

これで管理対象PCの電源のオンオフ、再起動、IDEリダイレクトで

管理用PCにあるフロッピーディスクや光学ディスク、またはそのイメージを

管理対象PCで使う事ができるのでいろいろな事ができるようになりましたが、

GUI的な操作はできないので、

次はそれを行えるリモートデスクトップの設定を行います。

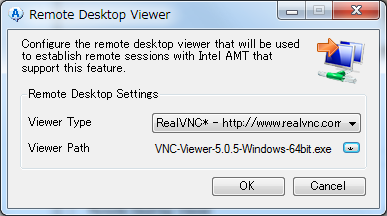

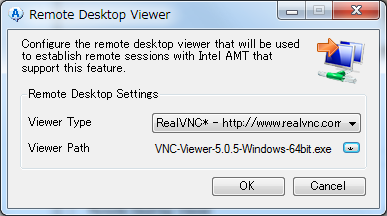

今回はReal VNCのVNC Viewerを使います。

ダウンロードしたら「Not Set」を押します

Viewer TypeをRealVNC、

Viewer Pathにダウンロードしたファイルを指定したら「OK」を押して閉じます。

Launch Viewerを押してVNCを起動します。

MEBxで設定したパスワードを入力してOKを押します。

User Consent Codeを入力する画面になるので

管理対象PCの画面に表示されている6桁の数字を入力します。

管理用PC

管理対象PC

※外出時など無人の管理対象PCに接続したい場合は

MEBxのAMT Configuration > User Consent > User Opt-inを

初期設定の「KVM」から「NONE」に変更しておく必要があります。

リモートデスクトップが行えました。

リモートデスクトップを行うと管理対象PCの画面に上記のアイコンと枠が付きます。

このリモートデスクトップはソフトウェアだけで行っているのとは違って、

BIOSに行くことができます。またOSが起動しなかったり、

エラーでフリーズするような状態でも管理対象PCの画面と

同じ画面を管理用PCで見ることができます。(上記で説明しているISUDと同様)

リモートデスクトップで再起動してそのままBIOSに行くところを

アマレココで録画しました。

※アマレココは「マウスを録画」以外の設定は初期設定です。

録画した動画(1280x720)をWindows Live ムービーメーカーで圧縮して

YouTubeにアップロードしました。

設定が一通り終わっていろいろな事ができるようになりました。

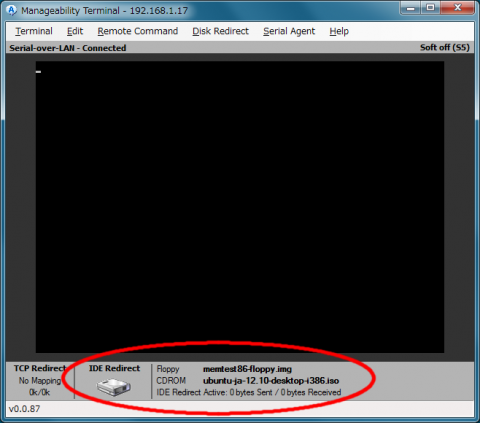

次はIDEリダイレクトしたフロッピーと光学ディスクでブートを行います。

今回はmemtest86のフロッピーディスクイメージでmemtest86の起動。

PassMark MemTest86 - Memory Diagnostic Tool

→ memtest86-floppy.img

UbuntuのISOイメージでUbuntuのインストールを行います。

Homepage Ubuntu Japanese Team

→ ubuntu-ja-12.10-desktop-i386.iso

上記のページでダウンロードした2つのファイルを使って実施検証を行います。

まずはManageability Terminalのメニューで

「Disk Redirect > Change Target Floppy > Redirect Image File」で

ダウンロードした「memtest86-floppy.img」を開いて、

memtest86のフロッピーディスクイメージを指定します。

さらに「Disk Redirect > Change Target CDROM > Redirect Image File」で

ダウンロードした「ubuntu-ja-12.10-desktop-i386.iso」を開いて、

ubuntuのISOイメージを指定します。

指定が終わったら「Disk Redirect > Redirect Active」でRedirectを有効化します。

これで準備は完了です。

※今回はどちらもイメージですが、「Change Target Floppy」または

「Change Target CDROM」でドライブを指定すればフロッピーディスクや

光学ディスクをそのまま使用できます。

メニューの「Remote Command > Remoted Reboot to Redirect Floppy」で

Memtest86のブートを行います。

「Remoted Reboot to Redirect Floppy」でリブートしてMemtest86が

起動するところをアマレココで録画しました。

※アマレココは「マウスを録画」以外の設定は初期設定です。

録画した動画(1280x720)をWindows Live ムービーメーカーで

圧縮してYouTubeにアップロードしました。

続いてUbuntuのインストールに入ります。

メニューの「Remote Command > Remoted Reboot to Redirect CD」で

Ubuntuのブートを行います。

※管理対象PCのストレージをIntel SSD 330 SSDSC2CT120A3K5から

SEAGATE Barracuda7200.10 ST3320620ASに変更しました。

「Remoted Reboot to Redirect CD」でリブートしてUbuntuのインストールを行い、

Ubuntuが起動するところをアマレココで録画しました。

※アマレココは「マウスを録画」以外の設定は初期設定です。

録画した動画(1280x720)は50分近くあるので

Corel VideoStudio Pro X4で操作を行っていないところ、

変化がないところを早送りで短縮させて約6分に編集して

YouTubeにアップロードしました。

作:n-eさん

この機能を使用すれば、本社から支社のPCへのリカバリー作業や、

新規環境構築が簡単にできるようになりますね☆

あまりの力作だったのでn-eさんのレビューをゴッソリ転記しました。

総括

私はIntel5つの謎の中で1番この機能が楽しみでした。

パソコンのリモートコントロールと言った時に、基本的にはOSが起動してから

リモートコントロールするのが一般的だと思います。

IntelAMTはOSに依存せずBIOS画面すらもリモートする事ができます。

これによって企業では、OSレベルのトラブルサポート(セーフモードやOSの入れ替え)

夜間中のセキュリティパッチ当てや、クライアント管理が行えるようになります。

今回、実際に触れてみて本当に便利な機能だと感じました。

現在私は会社で開発部門にいるためにこの機能を推進することはできませんが、

インフラ部門に移ったら率先してこの機能をアピールして

自社の運用に活用したいと思います。

チームメンバーのレビュー紹介

takさん

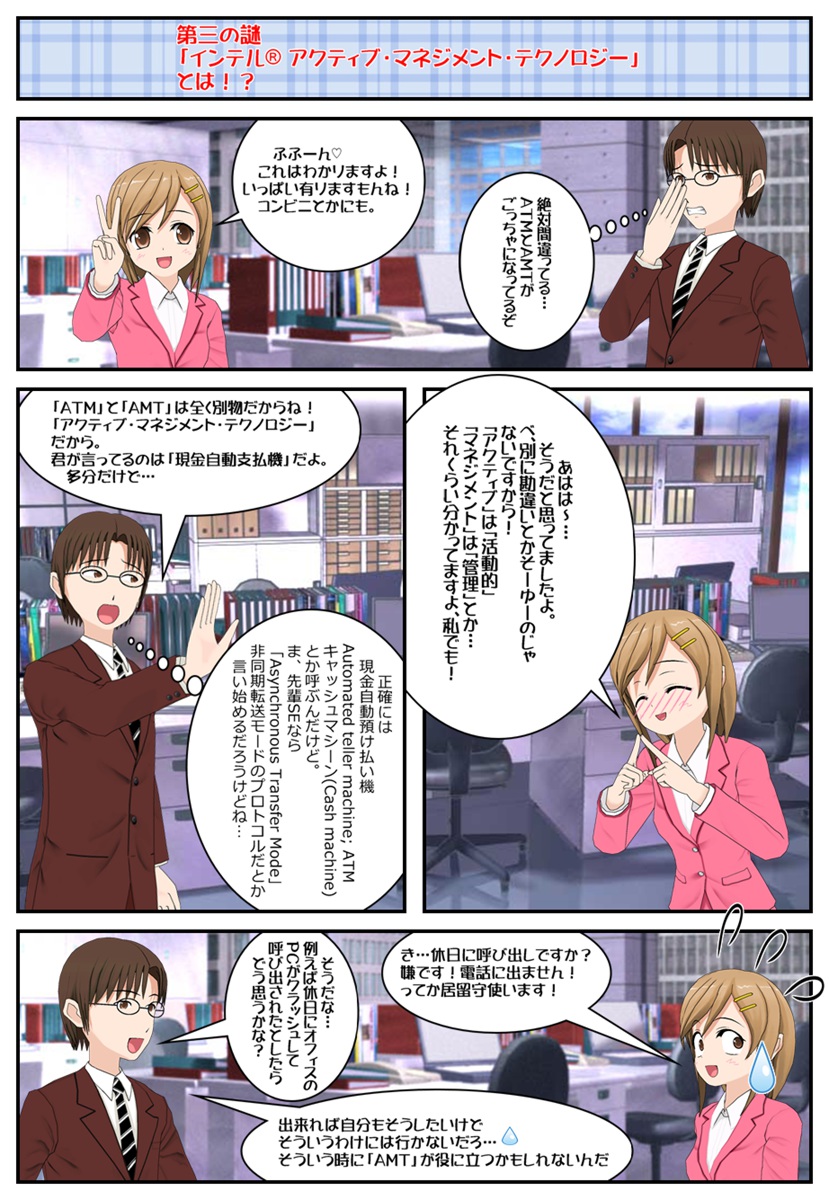

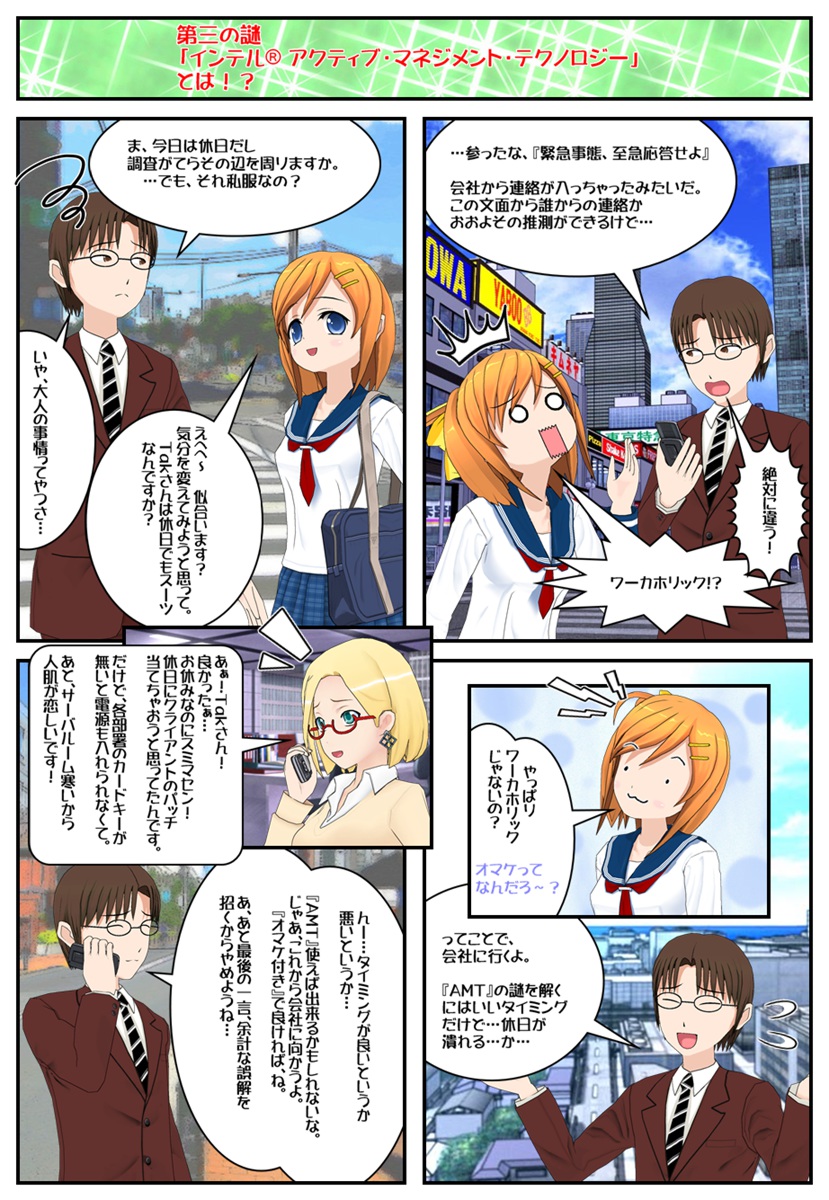

今回も素敵な漫画を書いてくれたtakさん。

PC環境の関係でISUDがインストールできずに苦しんでおりました。

原因追及に時間を費やしてしまい今回は時間切れです。

ですが、第2の謎を解いてもらっているので今回は一休み。

チームメンバーのサポートに回ってもらいました。

n-eさん

自分と同じように今までの謎の中で一番力を入れてレビューしてくれた人です。

レビュー内容も充実しており、自分とは違うソフトで

リモートコントロール+リモートデスクトップ環境を構築しています。

あまりに素敵だったので今回私のレビューの中に取り込んでいます。

また、動画を使ったUbuntuのインストール風景は素晴らしいと思います。

一般企業でもこんな風にしてOSのインストールが当たり前になると良いですね。

atemさん

有線LANをIntelAMTの口に刺さなかったため必死に頑張って設定しているのに

中々ゴールにたどり着けなくて精神崩壊を起こしかけていました(笑)

日記に書いてあったけど割れたオロナミンCの数だけ強くなれるよ^^b

一日の突貫工事でIntelAMTの電源ONとOFFまでたどり着いたのは

努力の結果だと思います。

hubbleさん

文末の最後のコメントが凄く良いと感じます。

「私の家では外からリモート接続できる環境を整えてはいたのですが、

基本的には使わないので月に1度あるかないかのリモート操作の為に、

常時電源ONは勿体無いので実質運用していませんでした。」

これ、私と一緒です!私もそうでした。

このIntelAMTの機能を使えば運用費がだいぶ下がり個人利用でも重宝します><

ログイン

ログイン

Copyright© zigsow Inc. All rights reserved.

Copyright© zigsow Inc. All rights reserved.